Konference OpenAlt 2017

Již dvanáctým rokem konající se konference OpenAlt (dříve pojmenovaná LinuxAlt) proběhla o víkendových dnech čtvrtého a pátého listopadu roku 2017 v prostorech fakulty Informačních technologií Vysokého učení technického v Brně. Jednalo se o konferenci, která obsahovala několik paralelních přednášek v celkem osmi učebnách. Výběr tak byl velice široký, logicky ale nebylo možné být na každé přednášce. Zahájení konference jako takové se však s ničím jiným nekrylo, a právě zde byl každý účastník obeznámen s programem a organizací akce.

Fakta o vzniku spolku OpenAlt sdružením jiných skupin byla obzvláště zajímavá a dobře všechny naladila pro nadcházející přednášky. Také zde byli zmíněni hlavní partneři a sponzoři této akce, převážně tedy skupiny RedHat a ictPRO, díky kterým návštěvníci konference neplatili žádné vložné.

Novinky a stánky

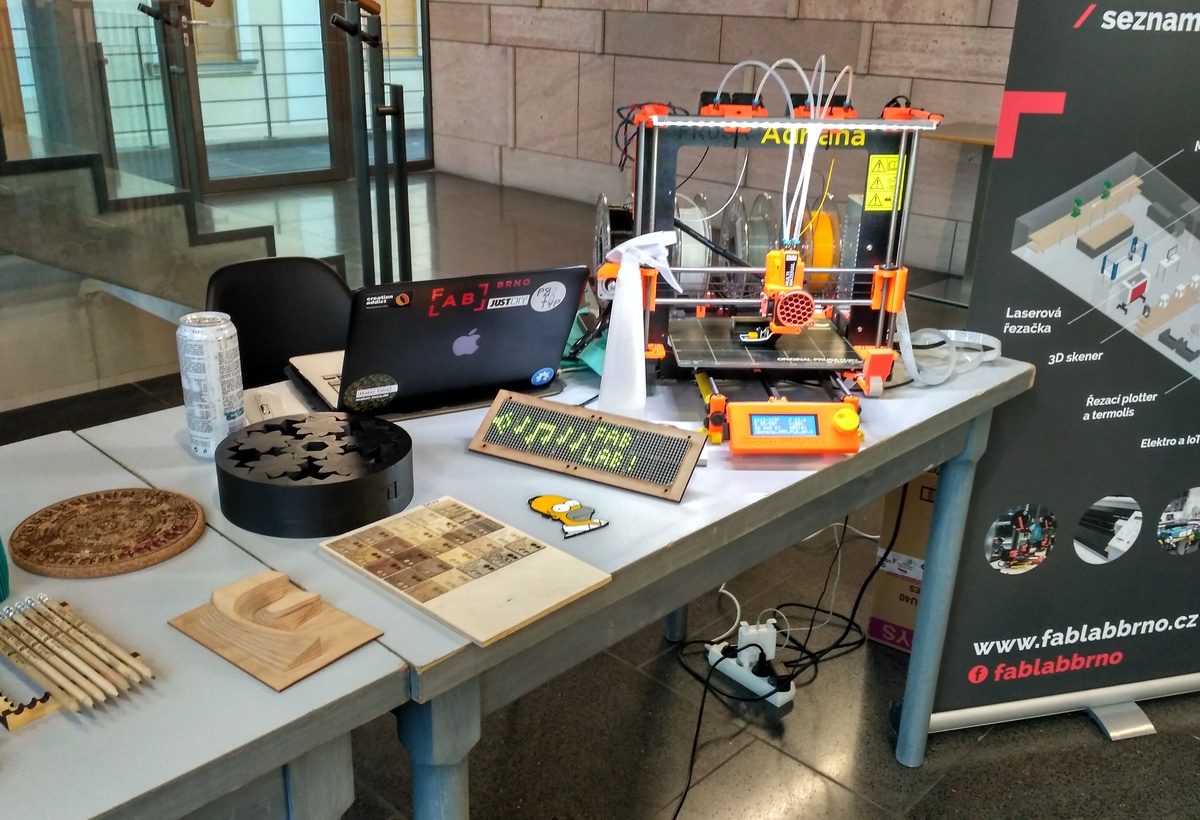

Před zahájením přednášek nebo během pauz bylo možné navštívit jednotlivé stánky rozmístěné po areálu FIT. Několik z nich bylo na konferenci nováčky, například Střelecký simulátor, stánek Base48 nebo dětský koutek. Zařízena byla také otevřená Wi-Fi síť.

[4]

[4]

[5]

[5]

[6]

[6]

Stánky s elektronikou, drony a 3D tiskem

Lubomír Přibyla z Kroměříže si připravil prezentaci platformy Microchip, během které ukázal sílu těchto hardwarových jednotek. Tyto miniaturní kousky technologie jsou schopné nabízet škálu jednoduchých, i obsáhlých aplikací. Po tomto krátkém úvodu se zaměřoval na obecnější kategorie čipů a začal je popisovat. Například ten nejjednodušší typ – osmibit. Samozřejmě dále také i popisoval složitější a silnější mikročipy jako šestnáctibit a třicetidvoubit. Z mého pohledu bylo toto vysvětlování bohužel trochu suché, jelikož veškeré ukázky byly pouze ve formě fotografií spíše než fyzických čipů.

Ke konci přednášky se přednášející více zaměřil na softwarovou část svého tématu a vše trochu oživil přímou ukázkou kódu v systému, popsáním softwarového řešení a programů, které mohou na čipech běžet. A nakonec vše završil vlastním příběhem o tom, jak pomohl svým sousedům namontovat automatická vrátka na kurník pomocí jednoho z těchto mikročipů.

Symetrická šifra ručně a kvalitně

Další přednáška, kterou jsem si z programu vybral, se týkala internetové bezpečnosti trochu jinak. Přednášejícím byl Mirek Kratochvíl a mluvil o tématu fyzické šifry a o tom, jak ji použít v praxi. Jinými slovy jde o šifrování dat bez použití osobního počítače. Hned na začátku své přednášky nás ale varoval, že se jedná o metodu šifrování, která je pouze využívána vzácně, jelikož lidé většinou postrádají motivaci šifrovat své zprávy ručně a bez pomoci automatizovaného procesu.

Už na začátku, kdy přednášející začal popisovat šifry jako například Caesar Cipher si jistě člověk mohl představit, jak unikátní zkušenost musí takovýmto způsobem šifrování vzniknout. Hlavně ti, kteří jsou fanoušky žánru detektivek zde nejspíše našli něco úchvatného. Po krátkém vysvětlení toho, jak lidský mozek vlastně funguje při rozeznávání šifrovaných informací, se přednášející přesunul na metodu zvanou ElsieFour, kterou objasňoval po zbytek své přednášky. Toto šifrovací zařízení dokonce přinesl a vyvval dva dobrovolníky, kteří dostali šanci si něco zašifrovat přímo během vysvětlování. Téma mě velmi zaujalo, jen si těžko dokáži představit, jak bych metodu ve svém životě efektivně využil.

Přednáška na možná poněkud zvláštní téma byla připravena Petrem Hodačem. Popsal proces výměny částí, na existujícím zařízení a jeho přetvoření na zcela jiný model notebooku. Na rozdíl od ostatních přednášek zde nebyl vůbec žádný obecný popis tohoto postupu. Místo toho přednášející přinesl své vlastní zařízení a vše demonstroval rovnou na něm. Přímá ukázka hardwaru, který si návštěvníci po ukončení prezentace mohli zblízka prohlédnout (a dokonce osahat) také byla velice vítána. Převážně byl popsán postup výměny klávesnice, displeje a čipů v baterii. Přestože byla tato přednáška zaměřena na přetvoření typu notebooku, který sám nepoužívám, tedy model Linux série x270 a x230, pomohla mi získat nové zkušenosti a náhled do vnitřního fungování strojů, které využíváme téměř každý den.

Hardwaru pro IoT se věnoval Petr Stehlík. Silně se zaměřoval na čipy a mikročipy podobné předchozí přednášce Lubomíra Přibyly, avšak z trochu jiného pohledu. Také velice zdůrazňoval miniaturní velikost dnešních čipů a teoreticky popisoval jejich fungování, stejně jako určité typy, které si kdokoliv může pořídit za pár korun. Některé z čipů měl přednášející i u sebe a přímo je tedy publiku během výkladu ukazoval.

Ke konci přednášky se pan Stehlík také zaměřoval na firmy, které tyto čipy vyrábí, například čínskou společnost Espressif Systems, která otevřela svou první zahraniční pobočku v Brně. Při této šanci také pobízel mladší návštěvníky se zájmem o toto téma, aby se nestyděli a pokusili se najít si v této pobočce práci.

Vytvořte si vlastní webovou hru

Přednáška, na kterou jsem se těšil nejvíce, byla na téma tvorby her ve webovém prohlížeči. Pavol Hejný dokázal kapacitu učebny rychle zaplnit, několik návštěvníku muselo dokonce zůstat stát. Prezentace začala trochou teorie, převážně vysvětlováním důvodů, proč vůbec hry v prohlížeči vytvářet – oproti tvorbě her přímo v tzv. Desktopovém enginu. Teoreticky porovnal veškeré výhody a nevýhody těchto dvou metod, následně vysvětlil, jak se vlastně webové hry vůbec začínají tvořit. Po krátké ukázce hry, kterou sám vytvořil, přednášející po zbytek celé prezentace představoval části kódu a popisoval styl tvorby a funkce. V tuto chvíli si bohužel poměrně velká část publika zjevně uvědomila, že tato přednáška svým názvem zněla velice přívětivě ale její obsah byl až moc technický a zaměřený na posluchače se zkušeností s programováním. Oproti těm, kteří předčasně odcházeli, jsem si výklad velmi užil a dozvěděl se spoustu nových a užitečných věcí.

Poslední přednáška prvního dne byla o softwaru jménem UDisks2. Vratislav Podzimek začal popisem toho, co to vlastně Udisk je: jedná se o daemon software, který umožňuje mountovat fleshku bez autorského oprávnění. Krom toho také dovoluje odemykání zašifrovaných externích úložných prostorů, běží jako root s využitím PocicyKit pro autorizaci a mnohem více. Přednášející velice podrobně popsal vývoj softwaru a všechny překážky, které musel překonat. Nechybělo pár vtipných momentů jako například pět různých přejmenování softwaru s finální podobnou téměř identickou té první.

[7]

[7]

[8]

[8]

Vlevo: střelnice; vpravo: přednáška o 3D tisku

Na závěr prvního dne se konal kvíz, při kterém museli návštěvníci odpovídat na otázky z přednášek. Cen byla spousta a i ti, kteří toho moc nevěděli dostali alespoň cenu útěchy. Dle mého názoru to byl velice povedený den a pozvánka na den druhý.

Base48 (HackerSpace)

Ten pro mě začal přednáškou o skupině Base48 přednášenou jedním z členů, Jakubem Sychou. Toho překvapilo, že nikdo z návštěvníků ani netušil co HackerSpace je. Jedná se o komunitní místo pro scházení lidí, kteří společně pracují na projektech své vlastní tvorby. Přednášející představil skupinu a vysvětlil, že se jedná o neziskovou komunitu, tudíž se kdokoliv může přidat bez členských poplatků. Výhodou členství je možnost naučit se práci s počítačovou sítí, její opravě a provozu. Jakub Sycha rovněž zmínil projekty, které členové řeší.

Tématu Jak vybrat vhodnou platformu pro váš projekt a proč to nemusí být cloud se věnoval Ondřej Flídr. Nejprve vysvětlil, co to cloud je a jak funguje. Následně byl popsán tzv. hardware v housingu / kolokaci, načež přednášející vysvětlil, jaké má výhody a nevýhody oproti cloudu. Popsal také vlastní datacentrum a předal zkušenosti s provozem AVS2 hardware serveru. Nakonec přidal vtipný příběh o serveru, který se propadl podlahou, a skončil až v přízemí datacentra.

Zdeněk Kubala se následně zabýval rozšířením jádra Linuxu jménem AppArmor. Je to rozšíření typu Open Source, které umožňuje proaktivní ochranu systému a aplikací proti útoky interním, externím, a dokonce i zero-day (útok, který se právě provádí, nebo byl velice nedávno ukončen). Jedná se tedy o téma velice úzce spjaté s digitální bezpečností. Přednášející samozřejmě vysvětlil, jak se tento systém dá sehnat a proč by jej každý vlastník Linuxu měl používat: jelikož narůstá intenzita online útoků a krádeže dat. Popsány byly i alternativy, se kterými byl AppArmor dále porovnán. Ke konci přednášky byla přímá ukázka práce s programem a příkazy, které akceptuje. Pouze z toho, co jsem na této přednášce viděl mi program bohužel přišel poměrně složitý, a ne velice přátelský vůči novým nebo nezkušeným uživatelům.

Velice jsem se těšil na přednášku Ondřeje Holečka. Ten vhovořil o programu OpenQA, který je využíván k testování funkčnosti webových stránek během jejich úpravy nebo přímo tvorby. Přednášející zde uvedl cíl tohoto programu, což je schopnost vypustit do světa webovou stránku přesně tak, jak uživatel chce. Rychle se přešlo na téma toho, co všechno tento program vlastně zvládá, a jak se dá různě používat. Byl jsem vcelku překvapen šířkou těchto možností vzhledem k velice přesnému účelu programu. Přednášející také popsal, jakým způsobem OpenQA funguje. Jedná se o proces, při kterém se porovnává ideální vzhled a funkčnost se skutečným stavem webu.

Byly ale také zmíněny nevýhody a problémy, které tímto způsobem vznikají. Společně s nimi bylo ukázáno video procesu samotného. Tato ukázka nás seznámila s tím, jak tester přepíná mezi konzolí a kódem stránky. Také zde bylo ukázáno, jak rychle tento proces probíhá, jelikož video jako takové muselo být pro návštěvníky zpomaleno.

Nejlepší je náhodně generované heslo

Michal Špaček měl bezpochyby jednu z nejzajímavějších přednášek celého dne a konference jako takové. To bylo vidět i z faktu, že se přednáška konala v největší dostupné učebně, která byla zcela zaplněna. Jednalo se tedy o seznámení s tématikou lámání hesel a následně také poučením, jak by se hesla měla správně tvořit a ukládat, abychom předešli úspěšnému hackerskému útoku.

Jako vždy se začínalo malou dávkou teorie o tom, jak se vlastně hesla ukládají, a jak v systému fungují. Přednášející zde popsal systém hash, což je otisk psaného hesla využívaný pro jeho kontrolu. Silně zde zdůrazňuje, že z hesla se dá získat hash, ale z něj se nedá získat původní heslo, které jej vygenerovalo. S touto informací tedy přešel na popis různých typů útoků:

Offline útok – Typ útoku, kdy jsou generovány hashe a následně jsou porovnány s těmi, které jsou v databázi. Pokud se nějaké shodují, získává útočník originální heslo. Toto nás také uvádí do toho, jak většina pokusů o prolomení hesla funguje. Vše záleží na tom, jak generovat kandidáty hesel.

Dále byly popsány metody Brute-Force, Rainbow tables, Founder’s Edition, PRINCE a RULES. Všechny tyto metody a jejich popis byl doprovázen vtipnou grafickou úpravou a žerty od přednášejícího. Na konci si tedy velice zasloužil potlesk, který dostal. A poučení z toho všeho? Nejlepší je mít náhodně vygenerované heslo o zhruba 12 nebo 13 znacích!

Na přednášku, kterou si připravil David Becvarik, byli připraveni návštěvníci více než on sám. Začalo se totiž technickými problémy, které se vyřešily tím, že jeden z návštěvníků zapůjčil přednášejícímu svůj vlastní kabel na propojení techniky. Vtipný start uvedl přednášku o tématu textových editorů, které ve světě mají budoucnost. Nejednalo se však o editory obyčejného textu jako je například Microsoft Word, ale o editorytextu určeným pro programování a kódování. Převážně se tedy mluví o dvou programech, které byly porovnány a hlouběji popsány. Jedná se o editory VIM a EMACS. Oba velice silné editory, které za dobu své existence opravily většinu svých chyb a vybudovaly okolo sebe velkou komunitu.

Krom těchto dvou se později také zmiňují další, méně známé nebo vyspělé editory. Jedním z nich byl například Sublime Text. (Editor, který sám používám a již jsem jej využil při zpracování úkolů do určitých předmětů ve škole.) Na úplný závěr přednášky nám bylo ukázáno, jak editor EMACS funguje.

Ladislav Hagara, Miroslav Lábr a Nikolo Fečo z fakulty vojenských technologií nám pak postupně popsali jeden z vlastních projektů, který si každý během konference mohl vyzkoušet. Na začátek byla však ukázána praktická funkce kódu. Pozornost publika je zde rychle získána naprogramováním jednoduché 2D hry. Tato ukázka však nebyla náhodná a mimo téma přednášky. Projekt HomeLESS je totiž laserová střílna, která využívá podobný systém, jako ukázaná hra. Bylo upřesněno, jak tento program funguje, ovládá a jak se dají různé parametry měnit. Stejně tak pokračoval popsáním a ukázkou veškerého softwaru, který HomeLESS využívá.

Po softwaru přišel hardware, který byl zčásti ukázán přímo při přednášce. Přesně tedy zde byla na ukázku ručně složená střelná laserová zbraň využívaná v tomto projektu. Nenaskytla se sice možnost přímo si ji osahat, to se však dalo nahradit návštěvou samotné střílny po přednášce. Tato přednáška byla jednou z nejdelších, ale i tak přednášející ani pořádně nestihli popsat a vysvětlit vše co chtěli.

Krátkým závěrem konference bylo poděkování návštěvníkům a přenášejícím stejně tak jako vylosování dalších cen pro ty, kteří ohodnotili přednášky z obou dnů. Po navštívení celkem 14 přednášek jsem také schopen říct, že se celková konference skutečně vydařila, alespoň já jsem si ji tedy užil.